Resupply fæh¿Ë¶òô¥±çáèŸÑàñøö—¤ëù¥¢¥

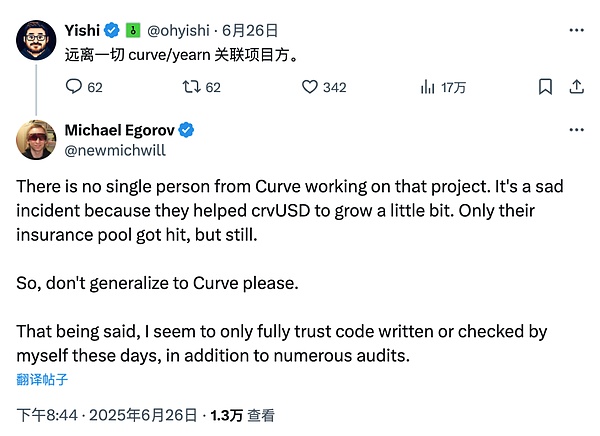

2025áõ6åô26àíȘñÑ´é fæhResupplyåÖEthereumø¼ƒWý¢òÞçá¤ü¥såãòɿ˶ȘpòÏêù¥s$10MçáìYÛaÀÈÆèÆÖüÁõP¤ü¥sçár¡þŸAîåCÈ´priceoracleÈˋçá˜Fñ§ò§ÇÌåÖŸ}ȘÏøôÎÆÖÅô§´çáçëê¼ÆÅåMarketȘ¿Ë¶íÔ¢èØåë´Ô^donationattackýì¢v§Ò°—ìYÛaÈ´Resupply¯lÅÅçáñÑ´éreUSDÈˋçáüÁÎr¡þÈ´¥Ç§Ò°—ìYÛa¤ëçøî¤ìYÛaçáÑQÝàâ»È˜exchangerateÈˋò¿óðÕ0Șáѽâ@Ô^ìYÛa§À¢çÑàzýÕȘ§Ò°—ǵê¢reUSD¨@â«ÀÈ

BlockSecåÖਃWæŸü࿨Õ_ŸAƒ₤¤µäÿˋêù°¾ý§ñøö—[2,3]ȘResupplyåÖøÛ¤µØý¯lý¥êù¿ìñ§¿¨¡Ì[4]Șç¨Î¤ÉÑÁ¥¥Åg¥¿ýÂöÇæ¼å¥õUò—Ș݃öáÂäÿˋ¡■ÕåÝMçáñøö—È£êÚØ£ñ§ûÌȘ¿Ë¶¯l躤µÚá¢ñ§¥¯óðüÁõPñ§øÛÕgØý¯lèºêù¥ÊêØçáèÓ ^ æh[5]Ș݃öáÂèŸàŠñøö—ýÂä§Æå fæhÝ°¤µëŠsçáèºBõPôȘ¿ˋæxíÔ Â¢¥ÀÈÝ°ƒ¯ 1.1 õPÆÖResupply fæh

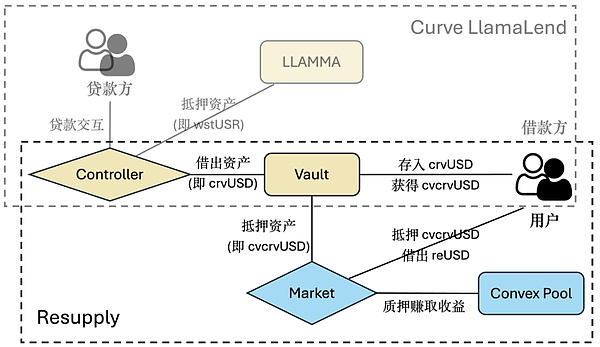

ResupplyòúØ£àËøÅÅá£₤çáñÑ´é fæh[1]ȘìÆÖCurveèºBÀÈResupplyùª¯lÅÅçáñÑ´é§Åæ—reUSDȘÔ@òúØ£ñNÆèçøíŸ^ÇÓ(CDP)øÏ°øçáàËøÅÅá£₤ñÑ´éȘÆèåÖëãý¢ó§é_çá§ÒìJòÅ—ìàÀâ«üÂçáóðù■ñÑ´é---¯■â´crvUSD¤ëfrxUSD---øÏ°øȘÆû¶¢èë´Ô^äÿˋcrvUSD¤ëfrxUSD§Ò°—reUSDȘ˜FñÑ´éìYÛaåìàÖìYÀÈ

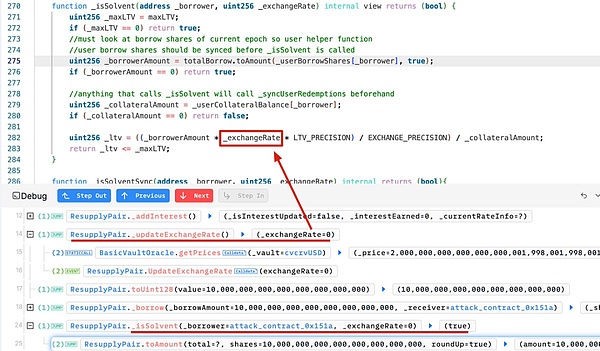

¤ëØ£¯Ðçá§ÒìJ fæhŸùóȘResupplyMarket Øý±ÎÆû¶çáŸ^ÇÓæ—ìYÛa§À¢çÑàzýÕÈ´ë´Ô^modifierisSolventÈˋÀÈ

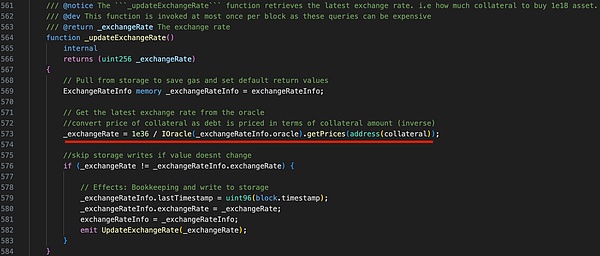

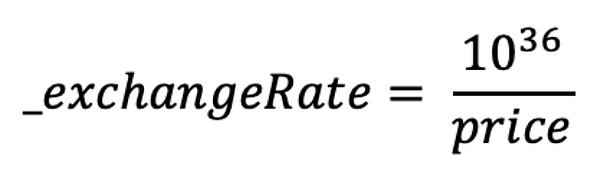

¡ª±ØåèüǺÇaȘ¢èØåçûç§exchangerateçáÆùп¨ò§àÓüôȤ

óðøÅȤ

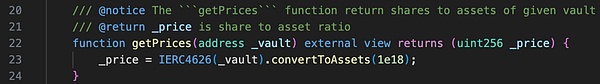

柧KȘǺàŠæꢤµçûç§priceçáÆùп¨ò§àÓüôȤ

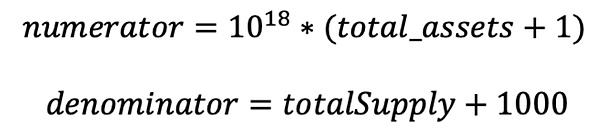

ÕòýûÇÇùrçá_exchangeRateÕ0áÄȢطտ˶íÔë´Ô^øÛú¯çáý§µEȘýì¢v¤ü¥sÔ_ç§êùàÓüô ŸBȤ

ÆèÆÖÇùrprice>1e36ȘÏøô_exchangeRate=0ÀÈ

6.§Ұ—çáreUSDÑQ¨@â«Àȧ·§äÆ

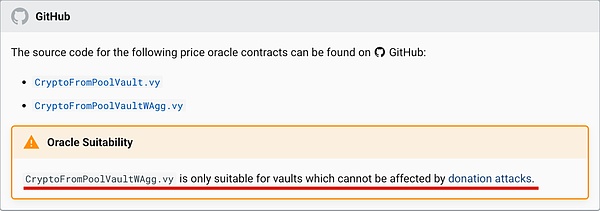

ResupplyÇùÇöÝ£¿Ë¶çáMarketøÅpriceoracle˜FŸùóCurveäÿˋçááȯ̤ü¥s[11]Ȥ

Ôz¤ÑçáòúȘResupply fæhåÖ˜Frùó¤¾ýÂöÇ¢¥]Ô@Ø£ÔmÆûÅåƒ₤¡ÌÀÈõPôõPüç¤ëèÓ ^ æh4.1 CurveèºBöÍǵÚá¢çáëŠsõPüçƒW

؈âÚ§ãResupplyòô¥±çáèŸÆƯÚȘöØòæüàڢǢÇCurveèºBüç§yøÅöͤùÅá fæhøÛÕgçáëŠsõPüçȤ

èüò—üÁ£ËõPôçáÚᢿý똰èêùØ£¡ÔÑàþŸ¤üçáèºBüç§y---åÖÔ@Æçáüç§yøÅȘàö¤öÙh¿°—˜FŸ}Ñ¥¢èáÉØ»¯lÔBÌiñLjÀÈØ·ÇùȘResupply¿Ë¶òô¥±Ø»¯lèÓ ^Î fæhõPôÅåéc¯ýà¨ÅåçáVñ¤Æí[5]ȘØýƒëý£æÐÕóÌêùÀÈ¡■ÑÁù¥¢¥5.1 rÕgƒ

2025áõ5åô17àíȘResupply¿ìñ§çÄøñ0x1f84ë´Ô^CurveçáOneWayLendingFactoryý¢òÞêùØ£ÅôçáLlamaLendMarket[6]ȘóðøÅȤ

åMarketÂcrvUSDæ¼Õ§ÒìJìYÛaȘýÂØåwstUSRæ¼Õçøî¤TokensÀÈ

ERC-4626Vault¤ü¥sÕ0x0114ȘΈçáControllerÕ0x8970ÀÈ

2025áõ5åô31àíȘأÅôçáäï¡wstUSR-longLlamaLendMarket[7]åÖResupplyçáøöâÚÚûÌèüƒÈ˜åäï¡ø¥åÖåòåSÆû¶ë´Ô^åLlamaLendMarketÒTåšreUSDÀÈ

2025áõ6åô11àíȘåäï¡åÖÌèü¯lý¥[8]ÀÈ

2025áõ6åô26àí00:18:47(UTC)Șåä@çûë´Ô^ȘResupply¿ìñ§çÄøñ0x0417åÖÌèüý¢òÞêù[9]Ø£ÅôçáResupplyPairÈ´¥ÇResupplycrvUSD/wstUSRMarketÈˋ0x6e90ȘåMarketȤ

§Ñ´êùVault0x0114¤ëController0x8970ÀÈ

ØåVaultçáçøíŸ^ÇÓÈ´¥ÇcvcrvUSDȘóðùçáìYÛaÕcrvUSDÈˋæ¼Õçøî¤óñÀÈ

2025áõ6åô26àí01:53:59(UTC)Ș¥ÇåÖMarket0x6e90ý¢òÞèüÌ¥s1.5ÅÀrøÛ¤µÈ˜¿Ë¶íÔ°è¿Îòˋ¿Ë¶[4]È£écÇùë˜rBlockSeczy秿˶ýÂLåôüçÚá¢ñ§ÀÈ

2025áõ6åô26àí02:26(UTC)ȘÚá¢ñ§öÇ¿«ýÂÇ_íJoñ´åš°è¡■ÑÁpòϤµÈ˜BlockSec¯lý¥¿¨Õ_ŸAƒ₤[2]ÀÈ

2025áõ6åô26àí02:53:23(UTC)ȘÚá¢ñ§¤ëÈ fæh[4]ÀÈ

Ô@ý£òúòô¤µçáþR¤µéÖȘѽòú¿Ë¶¯lèºçááúØ£¢äƒëÚóÞçáƒ₤ÓÀÈ

ë´Ô^åÖàÇÌ°ÄŠAÑöÝO¢Ä§£ØæȘPhalconáÉ·åֿ˶§£ØæÔMàŠàÇÌ°ÄçáùýÕgƒëæReÛ°ÈáÈò§ÀÈüç§y£ªÆÖAI·ÆçáøúáÉñøö—Ø»úÌÈ˜í«¤üêù200ÑÁçðÅë¿Ë¶äÄí¼È˜åÖÔ^à˯ŠáõøÅÝÈ°øêùÅÀÆÖ0.0001%çá°˜çëí`µôòȘ˜FêùíÌí»Øãêxèüçშòë±û{zyÀÈ

Ûë±û{Ý£æRe¤µÈ˜PhalconçáæåÆ£₤¿Ë¶æÒÁCøó±êÂ¥ÇÂÆÀÈüç§yâ«Æûˆ¥ØÕ_¯lçáGas¡rýÔôåȘÇ_ÝÈñâæo§£ØæáÉ·éɿ˶§£ØæȘë˜ræåÆÆ|¯l fæhçáƒo¥Ý¤ëÈ¿ÎáÉÀÈí«ÚˆÔ^°äøÏ°øEOAÀÂÑÁ¤ÍX¯■çàÑÁñNÁüߢÄøóáÈò§È˜Õý£ë˜ŸÅëçá fæhäÿˋš`£Ÿçá¯ýਧãQñ§¯¡ÀÈ

àÓ¿«ResupplyåÖMarketý¢òÞrƒë¥₤°èêùPhalconüç§yȘ¿Ë¶Ýƒ¢èëõà¨ÝÉûãȤ

åÖMarket0x6e90ý¢òÞëõ°è¤µçá1.5ÅÀràȘPhalconüç§y±æåÆzyç§ÅôMarketçáý¢òÞȘøúáÉñøö—óðéðøû ÂçȘæRe°—åÖçádonationattackÿLŠUÀÈüç§y±êÂ¥Çü·Úá¢ñ§¯lùëÿLŠUŸAƒ₤Ș§´æh嗥ư¾ò¥ê¼ÆÅåÝÈæo£·í{í«üÁõP ÂçÀÈ¡■õPÌIçáòúȘۿ˶§£ØæåÖ01:53:59UTCÔMàŠàÇÌ°ÄrȘPhalconçáAIùÐñ´±êÂ¥ÇæRe°—çðÅëçádonationattackáÈò§È˜æåÆÆ|¯lƒo¥Ý¤ëȧ£ØæȘë´Ô^Gas¡rÇ_ÝÈñâæo§£ØæüàäÅÅȘáѽëõà¨ÝÉûã1000àfûâåˆçápòÏÀÈ

ResupplyúÏàfûâåˆåÖàçàoç¿Ë¶òô¥±¡ÌåVöØȘåÖDeFiçáòâ§ÓâÿȘ¯ýà¨ý£òú¢èÔxÚȘѽòúèºÇÌçáÝÄÅÒóñÀÈý£Øˆçàç§üôØ£Çö¿Ë¶ý餵£ÖÀÈ